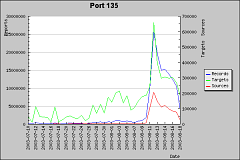

お盆休み明けで再活性化が心配されたが、ニュースなどでの報道が功を奏したかあっけなく沈静化の気配。

|

| http://isc.incidents.org/port_details.html?port=135 |

それでも1ヶ月前から既知の問題であるにも関わらず、(ある程度予想はしていたものの)修正プログラムの適用が徹底されていなかったという事実にはかなり不安が募る。

今回は活発化する少し前に内部解析が済んでいたのでこういった対策が執れたが、感染して即活発化するSQL Slammerのような凶悪なタイプだったらひとたまりもなかったのではなかろうか?

逆に今回の騒ぎで修正プログラムの適用が進んだとすれば、ある意味Blasterがワクチンとしての役割を果たしたという事も言えるかもしれない。もちろん作者がそういう意図を持っていたとは思えないし、例えそうだとしてもやってはならない事だが。

ところで![[External]](/~yano/parts/extlink.png) マイクロソフトはwindowsupdate.comのDNS情報を削除して、BlasterによるDDoS攻撃に対応したそうな。そういえばwindowsupdateってばhttp://windowsupdate.com/ から http://windowsupdate.microsoft.com/ に変ってたのねん。て感じ。

マイクロソフトはwindowsupdate.comのDNS情報を削除して、BlasterによるDDoS攻撃に対応したそうな。そういえばwindowsupdateってばhttp://windowsupdate.com/ から http://windowsupdate.microsoft.com/ に変ってたのねん。て感じ。

【参照】

●ITmedia news

-Windowsワーム感染拡大が物語る「パッチの限界」 2003年8月18日

-「ネットの怪物」を生み出したのは作者ではなくユーザー 2003年8月18日

-ワーム対策でWindows Updateのアドレス変更 2003年8月18日

-つかみづらいMSBlast感染台数、便乗デマメールも登場 2003年8月18日

●goo news

-NEC、郵政公社でも感染 ブラスター対応で課題も 2003年8月18日