いよいよ![[External]](/~yano/parts/extlink.png) W32.Blaster.Wormが猛威を揮い始めた。

W32.Blaster.Wormが猛威を揮い始めた。![[External]](/~yano/parts/extlink.png) JPCERTからも

JPCERTからも![[External]](/~yano/parts/extlink.png) 緊急注意が出されたし、19時のNHKニュースでもトップ扱いだ。

緊急注意が出されたし、19時のNHKニュースでもトップ扱いだ。

|

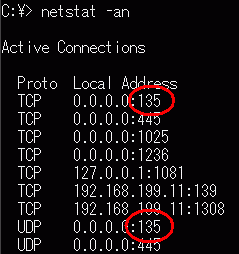

| 正常なnetstat結果。DCOMを無効にしたからといって135/tcpを閉じてしまうわけではないが、もし:4444があったら感染の可能性大 |

今後注意しなければならないのは、慌てて![[External]](/~yano/parts/extlink.png) Windows Updateしようと無防備の状態でインターネット接続し、攻撃を受けて更新する前に感染してしまう事。

Windows Updateしようと無防備の状態でインターネット接続し、攻撃を受けて更新する前に感染してしまう事。

つまりミイラ獲りがミイラにならないように、まずはインターネットに接続せずに対策をとるという事が肝心だ。

そういうわけでオフライン環境でも可能なMS03-026対策としては「DCOMを無効にする」という方法がある。

DCOMを無効にする事によってActive Directoryなどに悪影響が出ると言われているが、アプリケーションの動作に問題が出るようならば修正プログラムの適用後にDCOMを有効に戻せば良いし、あまり影響無いホームユーザーには永続的に無効にする事をオススメしたい。

手順は![[External]](/~yano/parts/extlink.png) 小島さん@龍谷大とこの

小島さん@龍谷大とこの![[External]](/~yano/parts/extlink.png) 「DCOMを無効にする方法」が詳しいので参考に。またWindows 2000 Serverは「管理ツール」→「コンポーネントサービス」からWindows XPと同じ方法で無効にできるそうだ。

「DCOMを無効にする方法」が詳しいので参考に。またWindows 2000 Serverは「管理ツール」→「コンポーネントサービス」からWindows XPと同じ方法で無効にできるそうだ。

但しSP2以前のWindows 2000では![[External]](/~yano/parts/extlink.png) 「DCOM が無効になっていてもリモート クライアントが COM サーバーを起動できる」という問題もあるので、油断は禁物だ。

「DCOM が無効になっていてもリモート クライアントが COM サーバーを起動できる」という問題もあるので、油断は禁物だ。

ワームがWindowsを終了あるいは再起動させるというウワサもあるが、ワームが外部への攻撃・感染動作を始める事によってWindowsが異常終了するのではないかという話しもあって、真偽のほどは定かではない。

ちなみにインターネット全体のトラヒック(混雑状況)を示す![[External]](/~yano/parts/extlink.png) Internet Storm Center(ISC)のステータスはすでにyellow cautionで135/tcpパケットも赤丸急上昇なのだが、bravotouring.com では全く検出していない。coara でブロックしてくれてるのかな?

Internet Storm Center(ISC)のステータスはすでにyellow cautionで135/tcpパケットも赤丸急上昇なのだが、bravotouring.com では全く検出していない。coara でブロックしてくれてるのかな?

14日0時現在、早くも![[External]](/~yano/parts/extlink.png) Windows Updateダメっぽいぞ!?

Windows Updateダメっぽいぞ!?

【参照】

●Internet Watch

-爆発的流行の兆し? Blasterウイルス対策マニュアル 2003年8月13日

●日経IT Pro

-Windowsのセキュリティ・ホールを狙うワーム,国内でも感染を拡大中 2003年8月13日

-なぜWindowsが再起動させられるのか?――「Blaster」ワームの謎を解く 2003年8月13日

●小島さん@龍谷大

-「DCOMを無効にする方法」

●JPCERT 緊急報告

-TCP 135番ポートへのスキャンの増加に関する注意喚起 2003年8月13日

●マイクロソフトTechNetセキュリティセンター

-Blaster に関する情報 (8/12 公開)

-マイクロソフト サポート技術情報 - 289116「DCOM が無効になっていてもリモート クライアントが COM サーバーを起動できる」