Bluetooth接続ではない![[External]](/~yano/parts/extlink.png) 無線キーボードやマウス、知らずに乗っ取られる脆弱性

無線キーボードやマウス、知らずに乗っ取られる脆弱性![[External]](/~yano/parts/extlink.png) JVNVU#99797968、通称

JVNVU#99797968、通称![[External]](/~yano/parts/extlink.png) MOUSEJACKが報告されている。

MOUSEJACKが報告されている。

|

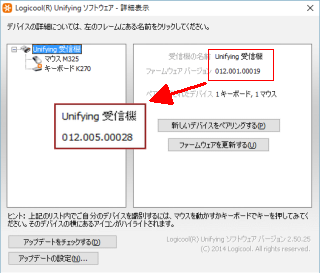

| Logicool(R) Unifyingソフトウェアより |

![[External]](/~yano/parts/extlink.png) Security NEXTの記事によると

Security NEXTの記事によると

ワイアレスキーボードに対しては多くのベンダーが通信を暗号化する一方、調査対象のマウスに関しては、ほとんどが通信を暗号化をしておらず、ドングル側もマウスによって送信されたパケットを区別しないなど無防備な状態だった。という事で、愛用の

![[External]](/~yano/parts/extlink.png) ロジクール Unifyingレシーバーも残念ながら影響を受ける事が確認されているそうな。

ロジクール Unifyingレシーバーも残念ながら影響を受ける事が確認されているそうな。

但し、

We have nonetheless taken Bastille Security’s work seriously and developed a firmware fix. If any of our customers have concerns, and would like to ensure that this potential vulnerability is eliminated. … They should also ensure their Logitech Options software is up to date.という事なので、

![[External]](/~yano/parts/extlink.png) ロジクール Unifyingレシーバーについてはファームウェアを更新すれば良さそうなのだが、

ロジクール Unifyingレシーバーについてはファームウェアを更新すれば良さそうなのだが、![[External]](/~yano/parts/extlink.png) Unifying Softwareをチェックしても「投稿日:Mar 30, 2010」のままで、早々に行き詰まる。

Unifying Softwareをチェックしても「投稿日:Mar 30, 2010」のままで、早々に行き詰まる。

あちこち調べてみたところ![[External]](/~yano/parts/extlink.png) Logitech Response to Unifying Receiver Research Findingsで説明されている事がわかった。なかなか「ファームウェアを更新する」が有効にならず試行錯誤していたのだが、最終的には無事に"012.005.00028"へとアップデートされてひと安心。

Logitech Response to Unifying Receiver Research Findingsで説明されている事がわかった。なかなか「ファームウェアを更新する」が有効にならず試行錯誤していたのだが、最終的には無事に"012.005.00028"へとアップデートされてひと安心。

結局、ダウンロードしたRQR_012_005_00028.exeを実行した後、「Logicool(R) Unifyingソフトウェア」を起動するのがポイントだったよ。

【参照】

●ギズモード・ジャパン http://www.gizmodo.jp/

┗無線キーボードやマウス、知らずに乗っ取られる危険性が判明 2016年2月26日

●Security NEXT http://www.security-next.com/

┗ワイアレスマウスに「MouseJack」の脆弱性 2016年2月25日

●GIGAZINE http://jvn.jp/

┗ワイヤレスマウスやキーボード経由で乗っ取りを受ける脆弱性「MouseJack」が報告される 2016年2月29日

●JVN http://jvn.jp/

┗JVNVU#99797968: 無線接続するキーボードやマウスなどの入力機器が安全でない独自通信プロトコルを使用している問題 2016年2月25日

●Threatpost https://threatpost.com/

┗Mousejack Attacks Abuse Vulnerable Wireless Keyboard, Mouse Dongles 2016年2月23日

●MOUSEJACK - Wireless Mouse Hacks & Network Security Protection https://www.mousejack.com/

●Bastille Networks Internet Security https://www.bastille.net/

┗MouseJack Affected Devices 2016年2月23日

●Logitech Forums http://forums.logitech.com/

┗Logitech Response to Unifying Receiver Research Findings 2016年2月24日