SSL 3.0に花束を

Googleが公表したPOODLE : exploiting the SSL 3.0 fallback。安全の代名詞のように使われている"SSL"で使用されるCBC暗号アルゴリズムに欠陥があり、暗号化トラフィックの一部(Cookie等)を解読される恐れがあるそうな。

|

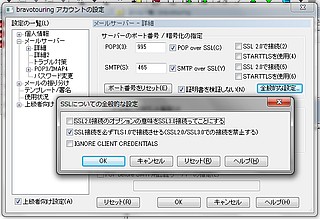

| 秀丸メールのアカウント設定より |

SSL 3.0って何となく新しいような印象があるのだが、18年前に規定された比較的古いプロトコルだったんだねぇ。

対処のポイントはSSL 2.0/3.0ではなくTLS接続にすれば良いという事だが、接続相手がTLS非対応だった場合にSSLにダウングレードしないよう担保する為に「SSL 2.0/3.0は使用禁止」とするのが肝要だ。

手元の環境でもアウトソース先のメールサーバに突然繋がらなくなって慌てたが、秀丸メールの設定で「SSL2.0/3.0での接続を禁止する」にチェックを入れる事で無事解決。

「TwitterやFacebookがSSL 3.0を素早く無効化したためAPIを使ってたアプリが全滅した」という話もあるので、思わぬところで波紋が拡がる可能性もある。

OpenSSL Security Advisory [15 Oct 2014]では1.0.1j、1.0.0o、0.9.8zcが出たので、アプリも続々と更新中。Google Chromeは特に意識しなくても最新版にアップデートされているはずだが、Firefoxは11月25日にリリース予定の「Firefox 34」まで待たなくてはならない模様。WinSCPも5.5.6で対応したので忘れずに。

最後に、サーバの設定を変更してSSL 3.0と決別する手順を記しておく。

まずはapacheの設定ファイル/etc/apache2/mods-available/ssl.conf

yano@vps:~$ diff -bc /etc/apache2/mods-available/ssl.conf.orig /etc/apache2/mods-available/ssl.conf

*** /etc/apache2/mods-available/ssl.conf.orig 2014-01-07 22:24:23.000000000 +0900

--- /etc/apache2/mods-available/ssl.conf 2014-10-21 10:34:18.754666623 +0900

***************

*** 74,80 ****

# The protocols to enable.

# Available values: all, SSLv3, TLSv1, TLSv1.1, TLSv1.2

# SSL v2 is no longer supported

! SSLProtocol all

# Allow insecure renegotiation with clients which do not yet support the

# secure renegotiation protocol. Default: Off

--- 74,81 ----

# The protocols to enable.

# Available values: all, SSLv3, TLSv1, TLSv1.1, TLSv1.2

# SSL v2 is no longer supported

! # SSLProtocol all

! SSLProtocol -all +TLSv1 +TLSv1.1 +TLSv1.2

# Allow insecure renegotiation with clients which do not yet support the

# secure renegotiation protocol. Default: Off

yano@vps:~$ sudo service apache2 reload